הפרטים מפורסמים לאחר עדכון גורמי הביטחון, כאשר בין היעדים של טהרן היו אלוף בכיר במילואים ששימש בתפקיד רגיש, התחזו אליו והתכתבו בשמו עם גורמים בכירים במטרה לגרום להם לפתוח מסמכים שונים, ובהם שרת החוץ לשעבר ציפי לבני. לצידם, עלה גם שמם של שגריר ארה"ב לשעבר בישראל, ראש מכון מחקר מרכזי מאד, אקדמאי בכיר העוסק בנושאי המזרח התיכון, סמנכ"ל בחברה ביטחונית מרכזית ועוד.

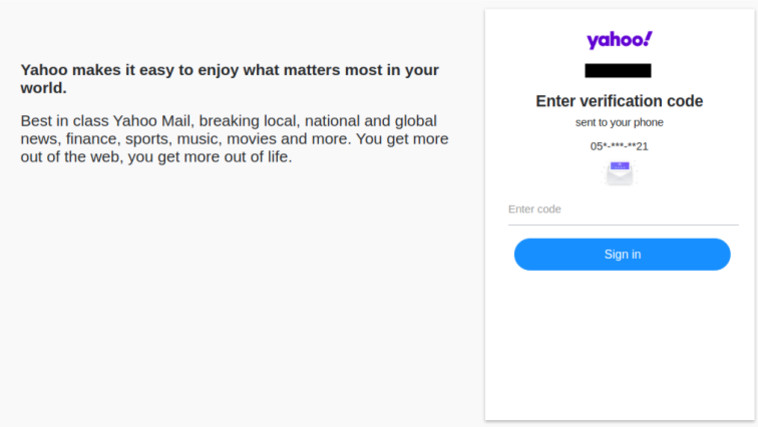

כאמור, החל מדצמבר 2021 ועד לשבוע שעבר, ניהלו תוקפים איראנים תכתובות מייל עם גורמים בכירים בישראל, זאת לאחר פריצה למספר כתובות מייל והתחזות לאותם הגורמים. התכתובות כללו שליחת מסמכים הכוללים הזמנה לכנס בחו"ל ומאמרים בנושא תכנית הגרעין האיראנית, אשר דרשו מהקורבנות את סיסמת המייל שלהם. באחד מהמקרים, התכתובות הובילו מנהל בכיר באחת החברות הביטחוניות המרכזיות בישראל לשלוח את צילום הדרכון שלו.

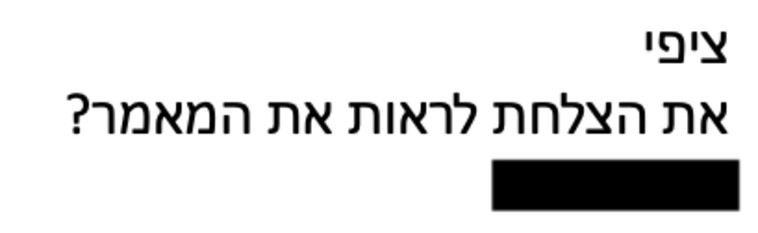

במהלך חודש דצמבר, קיבלה השרה לשעבר ציפי לבני מספר מיילים בעברית מאותו אלוף במילואים, הכוללים בקשה לקריאת מאמר שכתב על אירועים ביטחוניים בשנת 2021. לאחר מספר מיילים בהם הפציר בה לפתוח את הקובץ באמצעות סיסמת המייל שלה, לבני פנתה לאותו אלוף במילואים שלא הבין במה מדובר. לבני העבירה לצ'קפוינט את המיילים הללו, וממנה התחקו בחברה אחר השולחים והקבצים, וגילו עד כמה המהלך היה רחב.

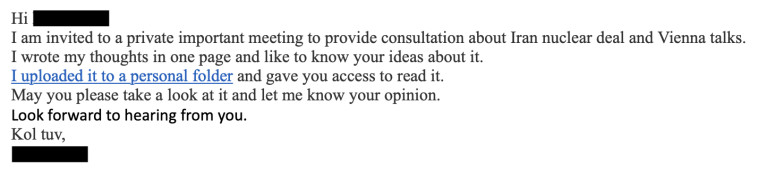

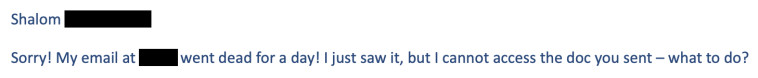

במהלך התקופה בה התוקפים האיראנים פעלו (עד לשבוע שעבר), הם הצליחו לשים את ידם על תכתובת מייל פרטית בין ראש מכון מחקר מרכזי מאד בישראל ושגריר ארה"ב לשעבר בישראל, וניצלו אותה ליצירת המשך התכתבות במהלכה הם התחזו לשגריר תוך שימוש במייל אחר. בהמשך, הם שלחו לראש המכון קבצים העוסקים לכאורה בתכנית הגרעין האירנית והשתמשו בלינק המשומש למתקפות דיוג (איתו ניתן לקצר כתובות URL).

בצ'קפוינט ציינו עוד, כי אותם התוקפים הגיעו למנהל בכיר בחברה ביטחונית מרכזית בישראל, וניסו לגנוב פרטים אישיים אודותיו. על מנת לעשות זאת, הם השתמשו בפלטפורמה לגיטימית שאליה ניתן להעלות צילומי מסמכים. במקרה זה, אותו מנהל אכן העביר לתוקפים את צילום הדרכון שלו. בנוסף, במסגרת המהלך התחזו התוקפים גם לפרופ' מוכר בתחום המזרח התיכון ודרכו שלחו מסמכים נוספים הקשורים באיראן.

בסה"כ, באותם החודשים, אותרו תקיפות כלפי הגורמים הבאים:

בין המיילים שנשלחו על ידי האיראנים במסגרת הקמפיין:

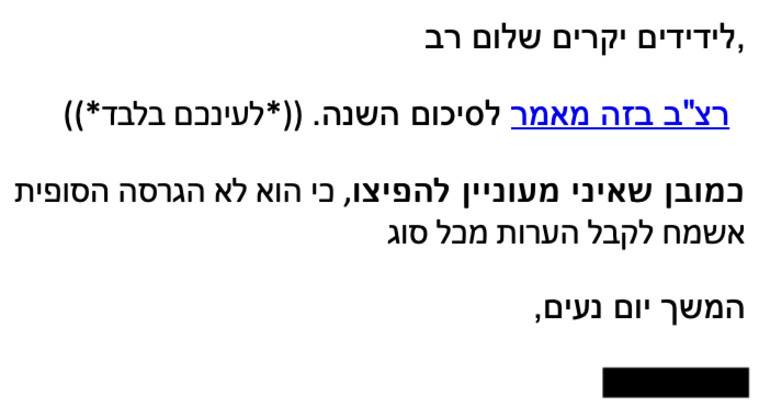

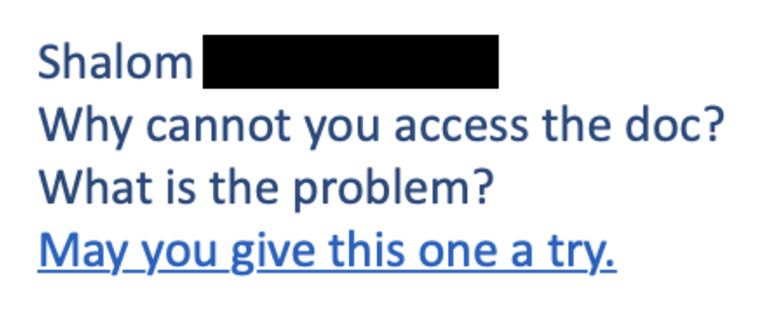

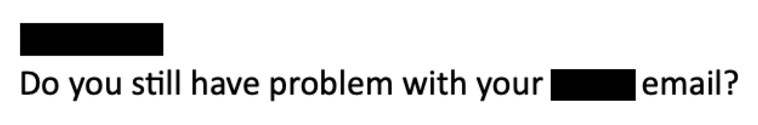

ביום הראשון לתקיפה בשעה 11:00 בבוקר נשלח המייל הבא: (רצ"ב ההתכתבות המקורית)

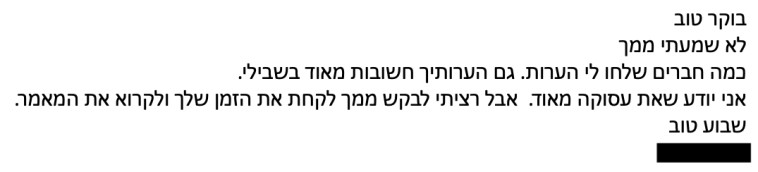

כשלוש שעות לאחר מכן, בשעה 13:59 נשלח המייל הבא:

כעבור 18 דק' נוספות בלבד, נשלח מייל נוסף:

ביום ה- 6 לתקיפה נשלח המייל הבא:

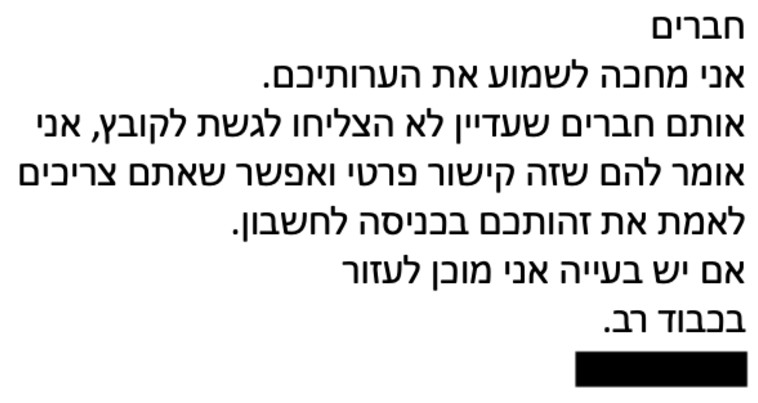

תוקף:

קורבן:

תוקף:

דוגמאות לקבצים נוספים בהם נעשה שימוש:

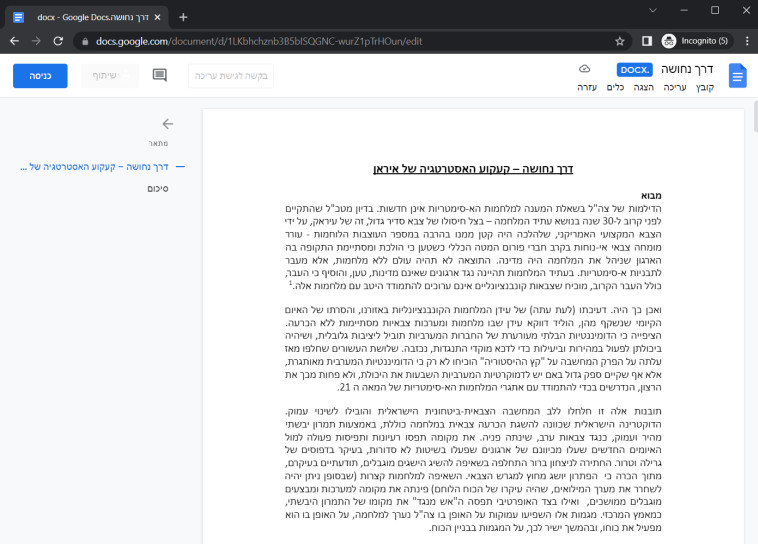

ממיפוי תשתיות התוקף, נמצא מסמך בשם "דרך נחושה- קעקוע האסטרטגיה של איראן", חוקרי צ'ק פוינט סבורים שמסמך זה נשלח אל ראש מכון מחקר מרכזי בישראל.

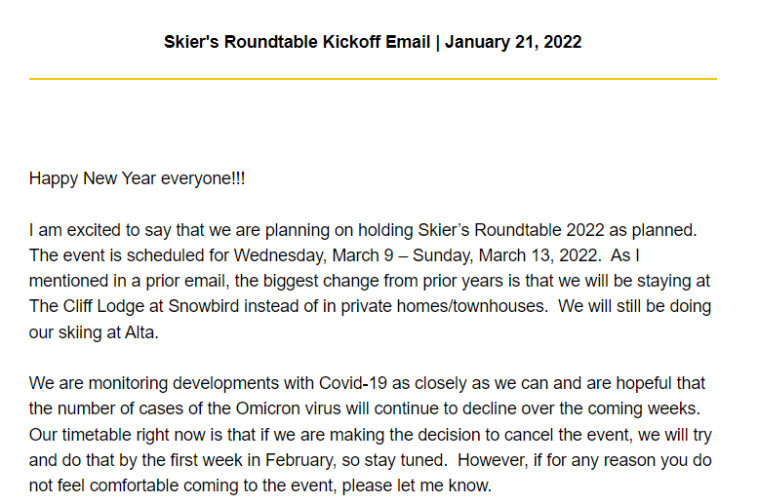

ממיפוי תשתיות התוקף, נמצאה הזמנה לכנס Roundtable Kickoff Skier’s, חוקרי צ'ק פוינט סבורים שמסמך זה נשלח אל האלוף במילואים אשר שימש בתפקיד בכיר ורגיש.